현지시간 1월 3일, 자사 CPU의 멜트다운과 스펙터 보안 취약점 영향을 대략적으로 밝혔던 AMD가 이와 관련한 보다 상세 내용을 업데이트했다.

시스템의 핵심인 커널 내용이 사용자에게 노출되어 시스템의 보안을 근본부터 흔들어 '멜트다운'이라 불리는 (GPZ Variant 3, Rogue Data Cache Load) 보안 취약점에 대해서는 앞서 발표와 같이 여전히 아키텍처 차이에 따라 별도의 완화조치(패치)가 필요없다는 것이 AMD의 입장임을 다시 한 번 확인해 주었다.

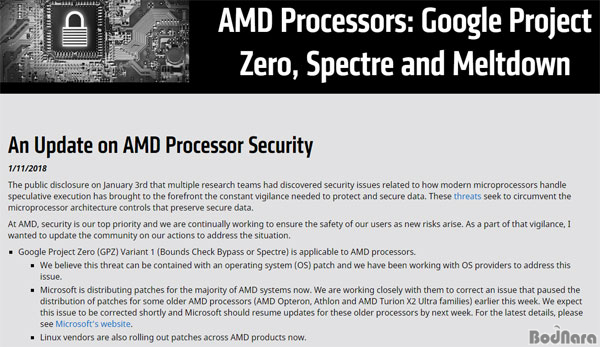

사용자 영역에서 다른 어플리케이션의 정보를 훔쳐볼 수 있는 스펙터 취약점 중 바운드 체크 바이패스(GPZ Variant 2, Bounds Check Bypass)는 운영체제 패치를 통해 대응 가능하다. 윈도우 운영체제의 대응 패치가 일부 구형 옵테론/ 애슬론/ 튜리온 X2 울트라 시리즈 시스템서 충돌이 발생하고 있는 것에 대해서는 다음 주 중으로 개선된 패치가 공개될 예정이며, 리눅스 계열에서는 이미 패치가 제공 중이라고 전했다.

한편, 분기 예측과 관련된 또 다른 스펙터(GPZ Variant 2, Branch Target Injection) 취약점에 대해서는 앞서 발표와 같이 아키텍처 차이로 악용하기 매우 어렵다는 것이 AMD의 공식 입장이다.(While we believe that AMD’s processor architectures make it difficult to exploit Variant 2) 그러나 악용될 가능성을 완전히 배제할 수 없으므로 면밀히 검토 중이며, 위협을 배제하기 위한 추가적인 CPU 마이크로코드 업데이트와 OS 패치를 제공할 방침이다.

분기 예측 스펙터와 관련한 라이젠과 에픽 CPU의 옵션 마이크로코드는 이번 주 중 고객과 파트너사들에 배포하며, 이전 세대 제품에 대해서는 다음 주 이후 배포를 시작할 예정이다. 리눅스 밴더들은 관련한 운영체제 패치를 제공 중이다.

|