안랩(대표 강석균)이 최근 서이초등학교 사건과 관련한 추모 모임 초대장을 사칭해 유포 중인 피싱 문자를 발견하고 사용자 주의를 당부했다.

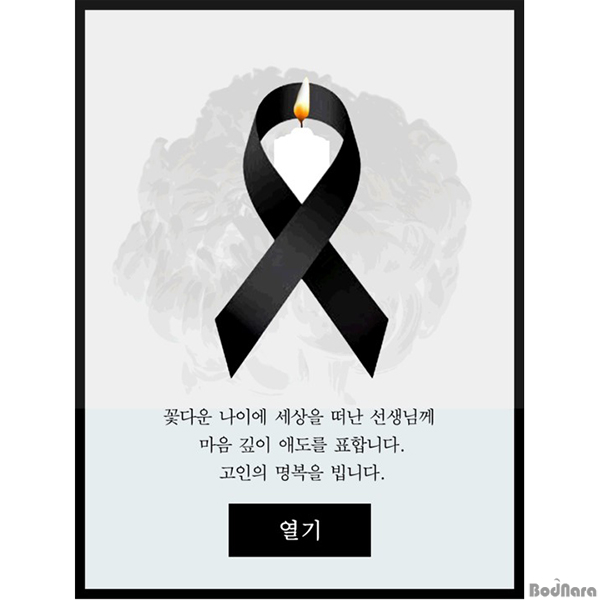

안랩 분석결과, 공격자는 고인의 마지막 가시는 길 외롭지 않게 부디 오셔서 참석하여주세요라는 내용과 함께 악성 URL을 포함한 문자를 발송했다. 사용자가 문자메시지 내 URL에 접속하면 공격자가 만든 피싱 웹사이트로 이동한다. 이 웹사이트는 애도를 표한다, 고인의 명복을 빈다는 문구와 이미지를 사용해 고인이 된 교사를 추모하는 추모 모임 초대장처럼 교묘하게 위장하고 있다.

해당 화면의 하단에 위치한 열기를 누르면 정확한 장소와 시간을 보기위하여 확인을눌러주세요 ~라는 문구가 적힌 창이 뜨며, 사용자가 무심코 OK를 누르면 초대장 카드를 위장한 악성 앱 설치파일(.apk)이 다운로드된다.

악성 앱은 설치된 이후 SMS(문자 메시지), 주소록, 전화번호, 통화 내역 등 감염 스마트폰 내 다양한 개인 정보를 유출한다. 공격자는 탈취한 개인 정보를 보이스 피싱 등 추가 범죄에 활용할 수 있다.

현재 안랩 V3 모바일은 해당 악성앱과 문자를 모두 진단 및 차단하고 있으며, 안랩의 차세대 TI(Threat Intelligence) 플랫폼 안랩 TIP에서는 해당 공격과 연관된 IOC(Indicators of Compromise, 침해지표)를 제공하고 있다.

피해를 예방하기 위해서는 출처가 불분명한 문자메시지 내 URL/첨부파일 실행금지, 앱 다운로드 시 구글플레이 등 정식 앱 마켓 이용, 앱 설치 시 요구하는 권한 확인, 스마트폰에 V3 모바일 시큐리티 등 모바일 백신설치 등 필수 보안 수칙을 실천해야 한다.

|