노트북 정도에만 그치던 WiFi 기기가 이제는 스마트폰과 태블릿, MP3P, 태블릿, 네비게이션, NAS, 인터넷 전화, 복합기, 프린터, 게임기 등 각종 기기로 확대되고 있으며, 이렇게 WiFi 기기가 늘어가면서 주로 사용되는 2.4GHz 대역을 이용하는 기기들간에 혼선이 문제되면서, 5GHz 대역을 이용하는 기기들도 늘어나고 있는 추세다.

많고 많은 보안 설정 중 어떤걸 쓸까?

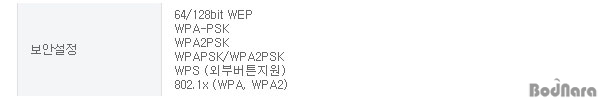

WiFi는 유선처럼 복잡한 케이블 정리가 필요없지만 TV 전파처럼 아무나 접근이 가능해 보안 위협에 무방비로 노출될 수 있는데, 이렇게 무방비로 노출된 WiFi 신호를 남들이 해독하기 어렵도록 공유기에는 다양한 암호화 방법들이 제공되고 있다.

하지만 저 많고 많은 무선 보안 설정을 한 번에 모두 적용할 수 있는 것도 아니기 때문에 결국 하나를 선택해야 하는데, 어떤 것이 좋을까? 그리고 암호화외에 정보를 보호하기 위한 방법으로는 어떤 것들이 있을까?

지금부터 알아보도록 하자.

◈ 간편하지만 보안 취약점이 알려진 WPS

그냥 쓰기는 불안하고, 난생 처음 보는 공유기의 관리자 메뉴에 막막한 사용자들에게, 간편하게 하드웨어 버튼을 누르는 것만으로 보안과 WiFi 연결이 가능한 WPS(Wi-Fi Protected Setup) 기능은 신이 내린 축복과도 같다.

하지만 그 편리함 만큼 보안 측면에서는 좋은 점수를 주기 어려운데, 2011년 말에 공개된 취약점을 이용하면, 이번에 KT에서 개인 정보 유출에 사용된 무차별 대입 방식(brute force)으로 빠르면 2시간만에 해킹될 위험이 있다.([속보]전세계 무선공유기 초비상...WPS 핀번호 뚫렸다)

미국 통신보안전문가 그룹 US-CERT는 자료에서 "현재까지 이를 해결할 알려진 방법이 없다"고 언급했다. 이 소식이 알려진게 지난 2011년이니, 이후 업체들이 WPS의 암호화 방식을 수정했을 가능성도 있지만, 취약점이 발견된 방식을 계속 사용하는 것은 어딘지 모르게 찝찝할 수밖에 없다.

◈ 오래된만큼 쉽게 깨지는 WEP

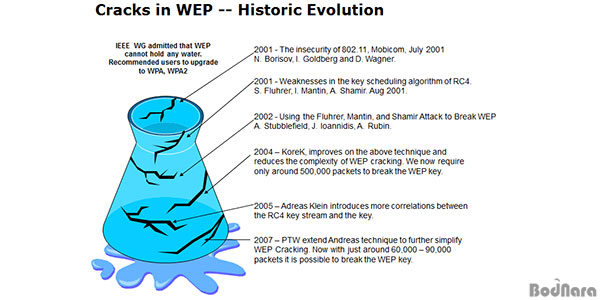

1997년에 도입된 WEP(Wired Equivalent Privacy) 방식은 당시 유선과 동등한 수준의 보안성을 가지게할 의도로 만들어졌지만, 2001년 초에 치명적인 약점이 발견되어 이제는 5분도 안 걸려 깰 수 있는 수준의 보안성, 즉 사실상 의미없는 수준의 보안 기능을 제공하고 있다.(해커, 무선랜 해킹 "참 쉽죠")

보안 취약점이 공개된 WEP 방식은 여전히 많은 곳에서 쓰이고 있다

IEEE(Institute of Electrical and Electronics Engineers) 역시 WPA나 WPA2와 같이 이후 제정된 보다 강력한 암호화 기법을 사용하도록 권장하고 있는데, 출시된지 오래된 만큼 암호화 기법인 만큼 오래된 구형 기기와의 호환을 위해 최신 공유기나 WiFi 지원 기기들에서도 지원하는 경우를 심심찮게 볼 수 있다.

WEP의 보안성을 높이기 위해 64bit 방식과 128bit 방식 같이 암호화 키를 늘리는 방식이 사용되기는 하지만 여전히 보안상 헛점이 있기 때문에, 보안을 중요시 여긴다면 WEP 보다 안전한 암호화 기법을 사용하는 것이 좋다.

◈ WEP를 대체하기 위한 WPA-TKIP, 60초만에 해킹 가능

WEP의 보안 취약점이 알려지자 이를 대체하기 위해 새롭게 제정된 WPA(Wi-Fi Protected Access)는 어떨까?

WPA라도 TKIP을 쓰는건 '나를 해킹해 주세요' 하는 말과 같다

아쉽지만 WPA도 그다지 안전하지 못해 빠르면 60초 내에 해킹할 수 있다는 사실이 알려졌다. 다행이라면 WPA의 보안 취약점은 WEP를 하드웨어 교체없이 대체하기 위해 고안된 TKIP(Temporal Key Integrity Protocol) 방식의 보안 프로토콜을 사용할 때의 경우이다.(TKIP WPA cracked in 60 Seconds)

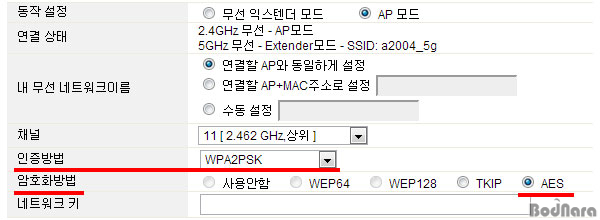

WPA 방식의 기본 암호화 알고리즘은 TKIP지만, 최근 무선 기기들은 보안을 강화하기 위해 WPA라도 WPA2에서 기본 알고리즘으로 채택한 AES(Advanced Encryption Standard) 기반 CCMP(Counter Cipher Mode with block chaining message authentication code Protocol)를 함께 지원하고 있다.

공유기 설정에서는 AES나 CCMP, 또는 AES-CCMP 등으로 표시하고 있으며, 자신의 무선 공유기나 WiFi 기기가 WPA의 AES-CCMP를 지원한다면 해당 기능을 쓰는 것이 보안측면에서 유리하다.

◈ 무선 보안을 제대로 유지하고 싶다면? WPA2-AES

앞서 언급한 WEP와 WPS는 모두 현 시점에서 무선 보안 수단으로 사용하기에는 보안 취약점이 널리 알려져있고, 인터넷을 조금만 뒤져보면 손쉽게 해킹 도구를 찾을 수 있을 정도로 보안을 기대하기 어렵다.

현재 개인이 쓰기 가장 안전한 WiFi 암호화 방식은 WPA2-AES로 평가받고 있다

그나마 개선되었다는 WPA 방식도 TKIP 알고리즘을 이용하면 여전히 취약한데, 그래서 생겨난 방식이 앞서 언급한 AES 알고리즘과 기존 WPA 방식을 강화한 WPA2 암호화 방식이다. WPA2는 TKIP를 버리고 AES 기반 CCMP를 기본으로 사용한다.

단지, WPA2 방식을 지원하는 무선 시스템이라도 호환을 위해 TKIP를 지원하는 경우가 있는데, 앞서 언급했듯이 TKIP는 1분도 안돼 암호가 뚫릴 수 있는 방식이니 AES-CCMP 알고리즘을 사용하도록 하자.

AES-CCMP 알고리즘은 가변 키 크기를 가지는 수학점 암호화 알고리즘을 사용해 암호키를 특정 시간이나 일정 크기의 패킷 전송 후 자동으로 변경시키는 방식을 도입했기 때문에, 일반적인 경우라면 해킹을 통한 정보 유출은 걱정하지 않아도 된다.

한때 WPA2 보안 취약점 논란이 있었지만, WPA2 자체의 취약점은 아닌 것으로 결론났다

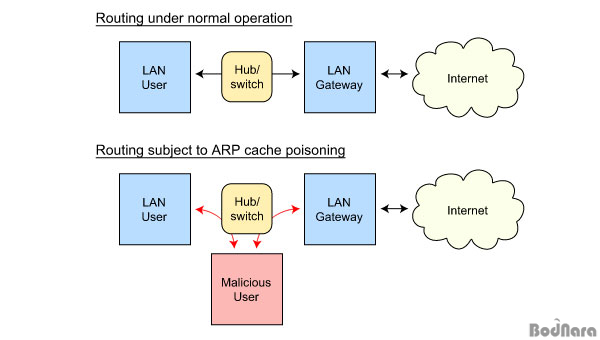

한편, WPA2 방식도 보안 취약점이 있는 것이 아니냐는 논란이 한 때 있었지만, 이는 WPA2 방식의 자체 취약점이 공격자가 접속자의 정보를 중간에 가로채는 ARP 스푸핑 방식으로, 실제 WPA2 암호 키를 회수, 해독하거나 크랙하는 것이 아닌 것으로 밝혀졌다.(FAQ : 무선 LAN WPA2 취약점)

강력 알고리즘만으론 부족하다, 추가적인 WiFi 보안을 위한 방법은?

WiFi에 암호를 걸지 않은 경우는 물론이고, TKIP나 WEP, WPS 같이 보안 취약점이 알려진 방식은 이미 인터넷에 쉽게 이용할 수 있는 해킹툴까지 등록되어 있어, 누구나 마음만 먹으면 손쉽게 해킹할 수 있기에 위협에 그대로 노출되어 있다.

WPA2 AES-CCMP 환경에서는 비밀번호만 잘 만들어도 해킹에 안전하다

그에 반해 WPA2 방식의 AES-CCMP 알고리즘은 KT 개인 정보 유출에 사용된, 일일이 모든 암호를 넣어보는 Brute Force 방식외에 공략 방법이 없는 것으로 알려져있기 때문에, 충분히 길고, 대소문자와 특수문자를 섞어 비밀번호를 만든다면 충분한 보안 성능을 제공한다.

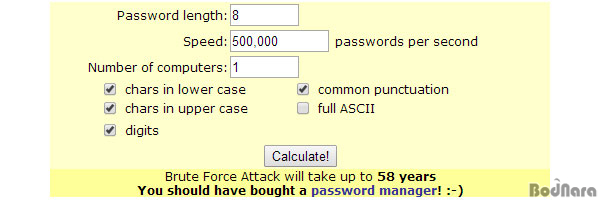

참고로, 암호 길이와 방식에 따라 Brute Force 공격으로 암호를 뚫는데 걸리는 시간은 Lastbits.com에서 대략적으로 확인할 수 있는데, 대소문자와 숫자, 특수문자를 섞어 만든 8자리 암호는 초당 5십만번 시도해도 58년이나 걸리지만, 단순 8자리 문자 암호는 5일만에 뚫리는 것으로 나타났다.

물론 잘 만든 암호라도 더 많은 고성능 PC를 동원한다면 보다 빠르게 암호를 풀 수 있지만, 자신이 누군가의 눈에서 피눈물을 흐르게 한 일이 없거나, 국정원이나 기업 연구원과 같이 기밀을 다루는 사람이 아니라면, 생판 모르는 일반인의 WiFi 망에 침투하고자 사생결단 낼 기세로 공략하는 해커는 없을 것이다.

WiFi 해킹이 걱정된다면 아는 사람만 접속할 수 있도록 SSID를 숨기는 것도 한 방법이다

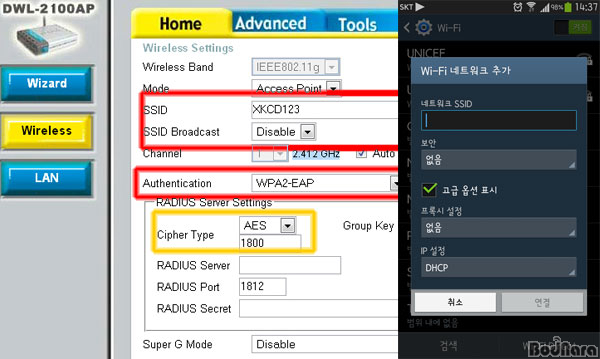

하지만 잘 설정된 비밀번호를 WPA2-AES 방식으로 암호화 해도 왠지 불안함을 느끼는 사용자라면, WiFi의 ID격인 SSID(Service Set IDentifier)를 남이 볼 수 없도록 숨기는 것도 한 방법이 될 것이다.

SSID는 공유기 설정에서 외부 표시 여부를 설정할 수 있는데, 위 스크린샷과 같이 SSID를 숨김 설정(SSID Broadcast Disable)하면 외부에서는 WiFi 망의 존재를 알 수 없으며, 해당 WiFi 망을 아는 사람만 수동으로 추가해 접속하므로 보다 안전하게 사용할 수 있다.

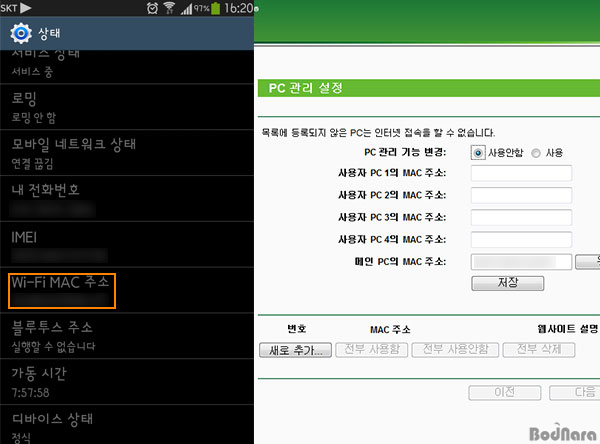

암호와 WiFi MAC 주소 등록을 병행하면 이중 보안 효과를 볼 수 있다

아니면 여기에 WiFi 장치의 고유 주소인 MAC 주소를 공유기에 등록해, 등록된 기기만 WiFi를 이용할 수 있게하는 것도 추가적인 보안 강화 방법이 될 수 있다. 이렇게하면 등록된 기기를 분실했을 때 공유기 설정에서 분실된 기기의 MAC 주소를 접속 차단하면 해당 기기로 WiFi 망에 접속이 불가능하고, 외부 기기로 어떻게 암호를 알아냈다고 해도 MAC 주소가 등록되어 있지 않으므로 WiFi 망에 접속이 불가능하다.

참고로, 유무선 공유기나 무선 LAN 카드의 MAC 주소는 보통 제품 본체에 표시되어 있으며, 태블릿이나 스마트폰 등 무선 LAN 카드를 확인할 수 없는 기기의 MAC 주소는 제품 설정 메뉴 중 장치 정보쪽에서 확인할 수 있다.

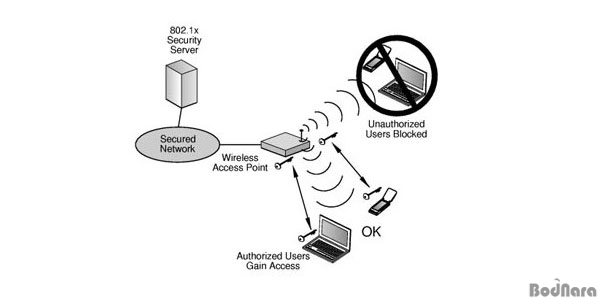

일반 개인은 필요없겠지만, 보안이 중요한 환경에서는 보안 서버를 두는 802.1x도 고려할만하다

위에서 언급한 정도만 해도 개인 수준에서는 충분하겠지만, 기업이나 연구소, 국가 기관과 같이 민감한 정보를 다루는 곳에서는 중앙 서버에서 사용자의 접속을 관리하는 WPA나 WPA2의 EAP(Extensible Authentication Protocol, 802.1x)를 사용하는 것도 고려할 수 있을 것이다.

물론, 이번 기사에서 소개한 기능외에도 수많은 WiFi 보안 기능이 있지만, WiFi에 연결된 사용자의 기기가 키로거 같은 해킹도구에 감염되었다면 아무리 좋은 WiFi 보안 대책을 수립했다고 해도 무용지물이니, 사용자 장치의 자체 보안에도 신경써야할 것이다.

참고

PSK : Pre-Shared Key의 약자로, 간단히 설명하면 비밀번호를 이용한 인증방식이다.